La protection périmétrique seule n’est plus une réponse suffisante

Les architectures de sécurité basées sur la segmentation et la définition de zones de confiance ne permettent pas de faire face aux menaces actuelles.

Ce constat est fait par tous les acteurs du marché de la sécurité et fait trop régulièrement la une des médias. Les utilisateurs utilisent différents terminaux. Mobiles, ils se connectent depuis divers endroits.

Prestataire Cyber Sécurité hautement certifié

Labellisation Cyber Expert par l’État : Le plus haut niveau d’expertise et de compétences en sécurité numérique

Prestataire de Conseil à destination des entreprises et des collectivités, pour la prévention des risques cyber et d’assistance suite à des dommages de cyberattaques.

Référencement en tant que prestataire spécialisé sur la plateforme Cybermalveillance.gouv.fr

Société Experte en sécurité informatique, référencée par le GIP ACYMA, pouvant porter assistance sur les incidents de sécurité en environnements professionnels

Les domaines technologiques du pôle

- Architectures Internet / Extranet / plates-formes de services sécurisées

- Interconnexion sécurisée de sites

- Filtrage applicatif et protection des infrastructures

- Protection antivirale des plateformes

- Détection d’intrusion

- Centralisation des logs de sécurité, corrélation et reporting

- Authentification MFA et SSO

- Sécurité Périmétrique Branch Office

- Sécurisation des terminaux mobiles

Quel est votre besoin ?

Sécurité périmétrique et NGFW

Sécuriser votre infrastructure métiers et IOT

Les nouveaux firewalls « Next Generation Firewall » permettent d’améliorer le filtrage des flux en identifiant les utilisateurs, les applications, les menaces en temps réel.

Leurs performances permettent de les placer en cœur de réseau et non plus uniquement en périphérie. Il est donc possible de repenser les zones de sécurité et d’inspecter tous les flux, et de supprimer les zones de confiance.

Next-Gen AV

Un antivirus Next-Gen simple, efficace et ergonomique

30 ans de signatures antivirus et d’analyse comportementale sont obsolètes.

L’I.A change la donne et apporte de nouvelles méthodes efficaces pour identifier, diagnostiquer, classifier, protéger.

Sécuriser les terminaux mobiles

WiFi et Appstore gratuit ?

4 mobiles sur 100 sont volés, perdus ou compromis*.

Les terminaux mobiles BYOD ou COPE contiennent de plus en plus d’informations ( données personnelles, authentification et accès à l’entreprise..) et pourtant restent peu gérés et mal sécurisés. Les solutions de gestion MDM favorisent la gestion par la DSI des flottes de terminaux, mais nécessitent une forte expertise.

Complémentaires, les solutions de protection du terminal agissent contre les attaques et les applications malveillantes.

(*statistique sur 160M de mobiles gérés)

Défragmenter la gestion des accès

“Allo ? J’ai encore perdu mon mot de passe”

Simplifier l’expérience utilisateur, et mettre fin au défi de la gestion fragmentée des accès : inefficace et non sécurisée pour des services et applications On Premise ou Cloud.

Solutions d’authentification multi-facteur et de Single Sign-On pour le provisionning et l’offboarding de vos comptes utilisateurs.

Orchestrer les solutions de sécurité

Pour bâtir un mur, il faut des briques

L’application des patch sur les terminaux, serveurs et applications reste la ligne de défense la plus efficace pour les équipements connectés. Le contrôle des mises à jour, l’analyse des vulnérabilités et des comportements au plus près du terminal fait toute la différence entre un incident mineur de sécurité et une catastrophe incontrôlable.

Découvrez comment les solutions de patch et d’EDR associées au contrôle d’accès réseau, amenuisent ou annulent l’impact d’une brèche.

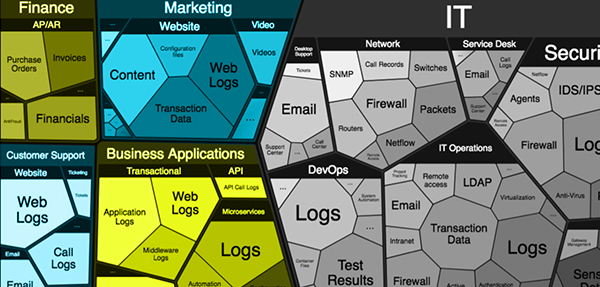

Exploiter les journaux d’activité

Et si mon serveur pouvait parler ?

Durant et après un incident de sécurité, accéder rapidement et aisément aux journaux détermine votre capacité à comprendre et à prouver. Utilisés pour l’investigation précoce et la prévention, ils représentent aussi une mine d’information métiers.

Les solutions d’analyse des logs et Security Analytics permettent de découvrir de mesurer des comportements standards et ainsi d’identifier des comportements anormaux, inhabituels synonymes d’une attaque, d’une malveillance.